Spamhaus (E)DROP konfigurieren

- Die Spamhaus-Don’t-Route oder Peer-Listen

DROP (Don’t Route Or Peer) und EDROP sind beratende „Drop-All-Traffic“-Listen, die aus Netzblöcken bestehen, die von professionellen Spam- oder Cyber-Kriminalitätsoperationen „gekapert“ oder geleast werden (zur Verbreitung von Malware, Trojaner-Downloadern, Botnet-Controllern). Die DROP- und EDROP-Listen sind eine winzige Teilmenge der SBL, die für die Verwendung durch Firewalls und Routing-Geräte gedacht sind, um den bösartigen Verkehr aus diesen Netzblöcken herauszufiltern.

Quelle : https://www.spamhaus.org/drop/

Für diese Anleitung verwenden wir die Alias-Funktion und eine Firewall-Blockregel. Die Listen für dieses Beispiel finden Sie hier:

Schritt 1 - Erstellen eines Alias für Spamhaus

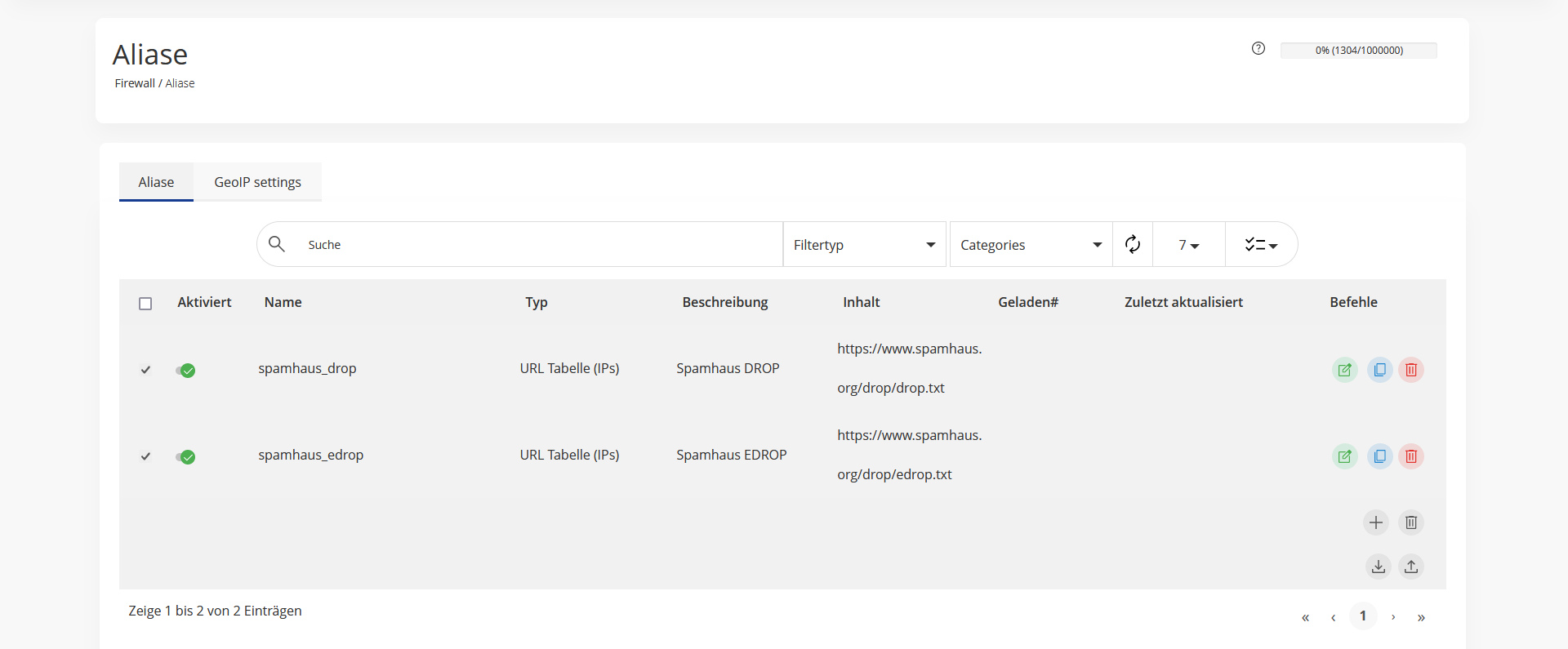

Gehen Sie auf Firewall ‣ Aliase ‣ Alle und drücken Sie die Schaltfläche Neuen Alias hinzufügen in der oberen rechten Ecke des Formulars.

Geben Sie die folgenden Daten ein:

Name | spamhaus_drop | Name unseres Alias |

Beschreibung | Spamhaus DROP | Frei gewählte Beschreibung |

Typ | URL Tabelle (IPs) | URL-Typ |

Host(s) | Don’t Route Or Peer List |

Stellen Sie die Aktualisierungshäufigkeit auf 1 für jeden Tag ein.

Drücken Sie Speichern und dann Einen neuen Alias hinzufügen.

Name | spamhaus_edrop | Name unseres Alias |

Beschreibung | Spamhaus EDROP | Frei gewählte Beschreibung |

Typ | URL Tabelle (IPs) | URL-Typ |

Host(s) | Erweiterte Don’t-Route oder Peer-Liste |

Stellen Sie die Aktualisierungshäufigkeit auf 1 für jeden Tag ein. Drücken Sie Speichern und dann Änderungen übernehmen.

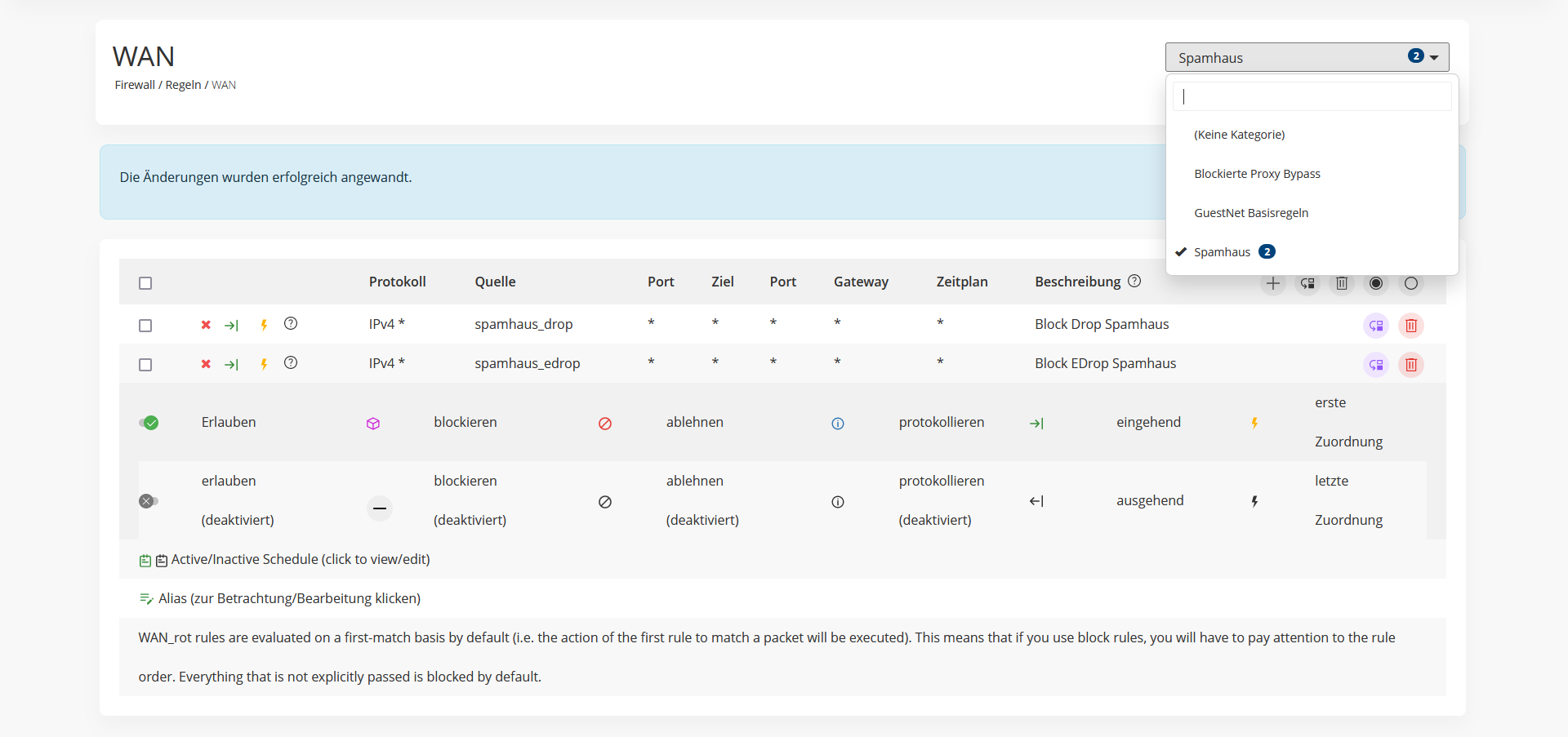

Schritt 2 - Firewall-Regeln Eingehender Verkehr

Wir werden eingehende Verbindungen und ausgehende Verbindungen für die Drop- und Edrop-Listen blockieren. Dazu beginnen wir mit dem eingehenden Verkehr auf der WAN-Schnittstelle. Gehen Sie auf Firewall ‣ Regeln Wählen Sie die Registerkarte WAN und drücken Sie das Symbol + in der unteren rechten Ecke.

Geben Sie die folgende Konfiguration ein und lassen Sie alle anderen Parameter auf den Standardwerten:

Aktion | Blockieren | Wählen Sie einen Block, um den eingehenden Verkehr zu verwerfen. |

Schnittstelle | WAN | Sollte der Standardwert sein |

TCP/IP-Version | IPv4 | Für unser Beispiel verwenden wir IPv4. |

Quelle | spamhaus_drop | Unser Alias für die DROP-Liste |

Kategorie | Spamhaus | Frei gewählte Kategorie |

Beschreibung | Block DROP | Frei gewählte Beschreibung |

Speichern und wiederholen Sie diesen Vorgang für die EDROP-Liste:

Aktion | Blockieren | Wählen Sie einen Block, um den eingehenden Verkehr zu verwerfen. |

Schnittstelle | WAN | Sollte der Standardwert sein |

TCP/IP-Version | IPv4 | Für unser Beispiel verwenden wir IPv4. |

Quelle | spamhaus_edrop | Unser Alias für die DROP-Liste |

Kategorie | Spamhaus | Frei gewählte Kategorie |

Beschreibung | EDROP sperren | Frei gewählte Beschreibung |

Sparen

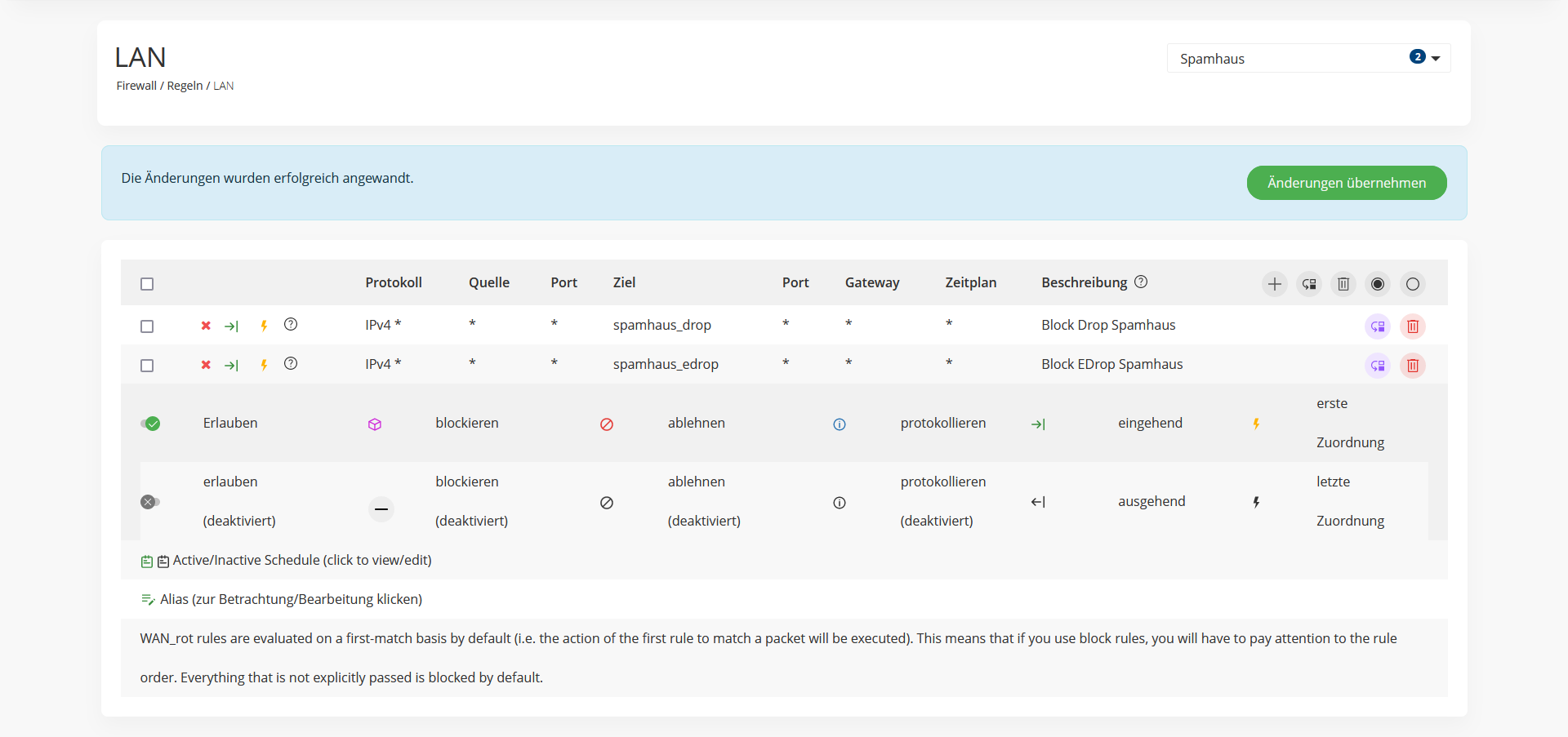

Schritt 3 - Firewall-Regeln für ausgehenden Verkehr

Führen Sie nun das Gleiche für den ausgehenden Datenverkehr auf der LAN-Schnittstelle durch. Gehen Sie auf Firewall ‣ Regeln Wählen Sie die Registerkarte LAN und drücken Sie das Symbol + in der unteren rechten Ecke.

Aktion | Blockieren | Wählen Sie einen Block, um den eingehenden Verkehr zu verwerfen. |

Schnittstelle | LAN | Sollte der Standardwert sein |

TCP/IP-Version | IPv4 | Für unser Beispiel verwenden wir IPv4. |

Ziel | spamhaus_drop | Unser Alias für die DROP-Liste |

Kategorie | Spamhaus | Frei gewählte Kategorie |

Beschreibung | Block DROP | Frei gewählte Beschreibung |

Speichern und die EDROP-Liste hinzufügen:

Aktion | Blockieren | Wählen Sie einen Block, um den eingehenden Verkehr zu verwerfen. |

Schnittstelle | LAN | Sollte der Standardwert sein |

TCP/IP-Version | IPv4 | Für unser Beispiel verwenden wir IPv4. |

Ziel | spamhaus_edrop | Unser Alias für die DROP-Liste |

Kategorie | Spamhaus | Frei gewählte Kategorie |

Beschreibung | EDROP sperren | Frei gewählte Beschreibung |

Speichern und Änderungen übernehmen

FERTIG

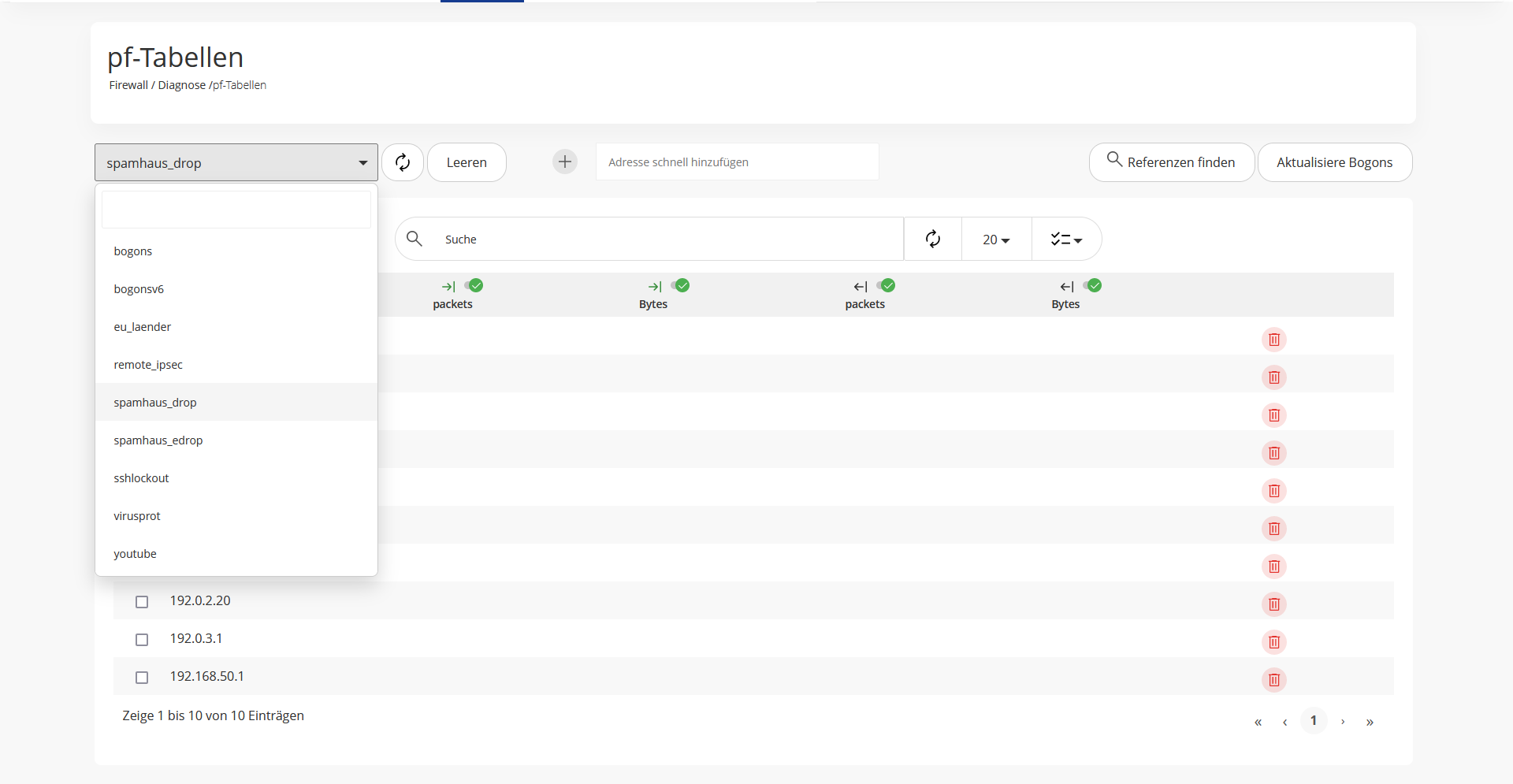

Prüfen von pf-Tabellen

Um die IP-Adressen aufzulisten, die sich derzeit in den DROP- und EDROP-Listen befinden, gehen Sie zu Firewall ‣ Diagnose ‣ pfTables und wählen Sie die Liste, die Sie sehen möchten: