IPsec: Schulrouter Plus für IKEv2 EAP-MSCHAPv2 einrichten

Index

EAP-MSCHAPv2 über IKEv2 ist die kompatibelste Kombination. Wir gehen davon aus, dass Sie den ersten Teil gelesen haben unter IPsec: Fernzugriff einrichten

Schritt 1 - Erstellen von Zertifikaten

Für EAP-MSCHAPv2 mit IKEv2 müssen Sie eine Root-CA und ein Server-Zertifikat für Ihre Firewall erstellen.

Gehen Sie auf System ‣ Sicherheit ‣ Aussteller und klicken Sie auf Hinzufügen. Geben Sie ihm einen Beschreibenden Namen und wählen Sie als Methode Interne Zertifizierungsstelle erstellen. Erhöhen Sie die Lebensdauer und füllen Sie die Felder entsprechend Ihren lokalen Werten aus. Gehen Sie nun auf System ‣ Sicherheit ‣ Zertifikate und erstellen Sie ein neues Zertifikat für die Firewall selbst. Wichtig ist, dass Sie den Typ auf Server ändern. Der Common Name kann der Hostname der Firewall sein und als Alternative Name stellen Sie den FQDN Ihrer Firewall ein, wie sie auf der WAN-Seite bekannt ist. Dies ist sehr wichtig, da Ihr VPN abbricht, wenn der FQDN nicht mit dem des Zertifikats übereinstimmt.

Wenn Sie bereits eine CA haben, rollen Sie ein Serverzertifikat aus und importieren die CA selbst über System ‣ Sicherheit ‣ Aussteller und das Zertifikat mit dem Schlüssel in System ‣ Sicherheit ‣ Zertifikate.

Schritt 2 - Mobile Clients

Zuerst müssen wir das Netzwerk und die Authentifizierungsquelle des mobilen Clients einrichten. Gehen Sie zu VPN ‣ IPsec ‣ Mobile Clients

Für unser Beispiel werden die folgenden Einstellungen verwendet:

IKE Erweiterungen

Einschalten | geprüft | Haken Sie an, um mobile Clients zu aktivieren. |

Benutzerauthentifizierung | Lokale Datenbank | Für das Beispiel verwenden wir die lokale Datenbank. |

Gruppenauthentifizierung | keiner | Lassen Sie auf keine |

Virtueller Adresspool | 10.10.0.0/24 | Eingabe des IP-Bereichs für die Remote-Clients |

Sie können auch andere Optionen auswählen, aber für dieses Beispiel lassen wir sie alle unmarkiert.

Speichern Sie Ihre Einstellungen und wählen Sie Phase1 erstellen, wenn es erscheint. Geben Sie dann die Einstellung für Mobile Client Phase 1 ein.

Schritt 3 - Phase 1 Mobile Clients

Phase 1 Allgemeine Informationen

Verbindungsmethode | standard | Standard ist ‚Start bei Verkehr‘ |

Schlüsselaustauschversion | V2 | nur V2 wird für EAP-MSCHAPv2 unterstützt |

Internetprotokoll | IPv4 | |

Schnittstelle | WAN | Wählen Sie die Schnittstelle, die mit dem Internet verbunden ist. |

Beschreibung | MobileIPsec | Frei gewählte Bezeichnung |

Phase 1 Vorschlag (Authentifizierung)

Authentifizierungsverfahren | EAP-MSCHAPv2 | Das ist die Methode, die wir hier wollen |

Mein Bezeichner | Bedeutender Name | Setzen Sie den FQDN, den Sie im Zertifikat verwendet haben. |

Mein Zertifikat | Zertifikat | Wählen Sie das Zertifikat aus der Dropdown-Liste |

Phase 1 Vorschlag (Algorithmen)

Verschlüsselungsalgorithmus | AES | Für unser Beispiel werden wir AES/256 Bits verwenden. |

Hash-Algoritmus | SHA1, SHA256 | SHA1 und SHA256 für Kompatibilität |

DH-Tastengruppe | 1024, 2048 Bit | 1024 und 2048 Bit für Kompatibilität |

Lebenslang | 28800 sec | Lebensdauer vor Neuverhandlung |

Die erweiterten Optionen sind standardmäßig in Ordnung.

Speichern Sie Ihre Einstellungen.

Schritt 3 - Phase 2 Mobile Clients

Drücken Sie die Taste mit der Aufschrift ‚+ Show 0 Phase-2 entries‘.

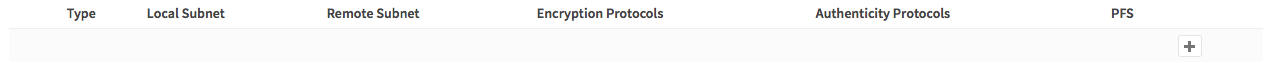

Sie sehen eine leere Liste:

Drücken Sie nun das + rechts neben dieser Liste, um einen Phase-2-Eintrag hinzuzufügen.

Allgemeine Information

Modus | Tunnel IPv4 | Tunnelmodus auswählen |

Beschreibung | MobileIPsecP2 | Frei gewählte Beschreibung |

Lokales Netzwerk

Lokales Netzwerk | LAN-Teilnetz | Das lokale LAN-Subnetz umleiten |

Phase-2-Vorschlag (SA / Schlüsselaustausch)

Protokoll | ESP | Wählen Sie ESP für die Verschlüsselung |

Verschlüsselungsalgorithmen | AES / 256 | Für dieses Beispiel verwenden wir AES 256. |

Hash-Algorithmen | SHA1, SHA256 | Wie zuvor, mischen Sie SHA1 und SHA256. |

PFS Tastengruppe | aus | Die meisten mobilen Systeme unterstützen PFS in Phase2 nicht. |

Lebenslang | 3600 sec |

Speichern Sie Ihre Einstellungen und Enable IPsec, Wählen Sie:

Wenn Sie bereits IPsec aktiviert hatten und das Road Warrior-Setup hinzugefügt haben, ist es wichtig, den gesamten Dienst über das Dienste-Widget in der oberen rechten Ecke der IPSec-Seiten oder über System ‣ Diagnose ‣ Dienste ‣ Strongswan neu zu starten, da das Anwenden der Konfiguration diesen nur neu lädt, ein Neustart aber auch die benötigten Module von strongSwan lädt.

Schritt 4 - IPsec-Benutzer hinzufügen

Gehen Sie zu VPN ‣ IPsec ‣ Pre-Shared Schlüssel und drücken Sie Hinzufügen.

Geben Sie Folgendes in das Formular ein:

Bezeichner | Experte |

Pre-Shared Key | &test!9T |

Typ | EAP |

Speichern, um sich zu bewerben und Sie sind hier fertig.